Som det ryska IT-säkerhetsföretaget Kaspersky nyligen hävdade, har en grupp hackare hållit på med bus runt om i världen i decennier. Cyberpiraterna förlitar sig på högt utvecklad teknik som inte bara nyligen har associerats med den amerikanska underrättelsetjänsten NSA eller någon annan underrättelsetjänst.

En rapport som nu har publicerats borde inte bara hetsa tillverkare av hårddiskar. Även företag, regeringar, forskningsinstitutioner och myndigheter måste ta itu med ämnet.

Ingen vet exakt hur länge denna grupp har varit aktiv. Efter en omfattande sökning efter ledtrådar spårades skadlig programvara tillbaka till 1996. Hackergruppen skulle ha funnits i 20 år. Skadorna för de drabbade regeringarna och företagen är ännu inte förutsebara.

Kaspersky publicerade osäkra detaljer. Det är så det ska vara Ekvationsgrupp attackerade företag, myndigheter, institutioner och regeringar i mer än 30 länder. För att göra detta skapar skadlig programvara som placeras på hårddisken ett dolt område där den sparar viktig data och hämtar den senare. Den möjliga manipuleringen av den berörda firmwaren på hårddisken anses dock vara särskilt kritisk.

Manipulation på högsta nivå

För attackerna själva använder Ekvationsgrupp många trojaner. Att infektera hårddiskens firmware med skadlig programvara är den mest effektiva metoden. Den fasta programvaran manipuleras effektivt genom användning av en serie odokumenterade ATA-kommandon.

En annan metod för ekvationsgrupp är användning av programvara, som kan skanna nätverk utan att vara ansluten till Internet. Till detta använder gruppen ett USB-minne, som samlar in information från nätverket så fort det ansluts till datorn. Om den här datorn är ansluten till Internet sker ett oönskat datautbyte till och från Internet. Nätverk som inte är anslutna till Internet kan också manipuleras på detta sätt.

En Infektion av datorn via en CD är också möjligt. Till exempel fick en grupp deltagare vid en vetenskaplig konferens i Houston (USA) en CD med påstått konferensmaterial. Skadlig programvara installerades sedan på den personliga datorn via denna CD. Än så länge är det oklart var dessa CD-skivor äventyrades.

Operativsystemet Windows är att föredra. Det finns dock även indikationer på infektion av andra operativsystem som t.ex Mac OS X. Inte ens iPhones är skonade från cyberattacken. Användaren dirigeras till en sida med en exploatering (sårbarhet) via ett PHP-skript och infekteras där.

En av de mest avancerade skadliga program som hittats är ett implantat som heter Gråfisk, som programmerades mellan 2008 och 2013 för olika Windows-versioner. Bitversionen spelade ingen roll. 32-bitarsversionen påverkades såväl som 64-bitarsversionen.

När den är infekterad med Grayfish tar den skadliga programvaran över uppstartsprocessen och får därmed full kontroll över datorn. Under denna manipulation skapar skadlig programvara sitt eget krypterade filsystem i katalogen. Förare infekteras också i processen.

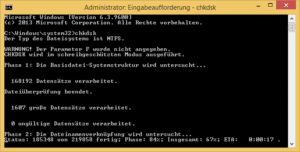

Skadlig programvara kan inte förstöras. Enligt Kaspersky-forskaren Fabio Assolini är det bara en fullständig kassering eller förstörelse av hårddisken som löser problemet. Inte ens att formatera hårddisken eller installera ett nytt operativsystem hjälper inte. Skadlig programvara är gömd på hårddiskatt även sofistikerade antivirusprogram inte kan upptäcka det.

Attack av förödande proportioner

Enligt Kaspersky har mer än 30 länder hittills blivit offer för detta Cyber attack. De som drabbas är bland annat forskningsinstitutioner, telekommunikationsföretag, regeringar, diplomatiska institutioner och massmedia – bland annat i USA, Tyskland, Storbritannien och Frankrike. Ryssland och Iran är särskilt drabbade.

hårddiskar från Samsung, Seagate, Western Digital, Toshiba och Maxtor sägs ha denna skadliga programvara. Förmodligen kommer denna firmware bara att omprogrammeras när målet eller syftet är värt besväret. Enligt observationer var användare från vissa IP-adressintervall inte infekterade - inklusive Turkiet, Jordanien och Egypten.

Har amerikanska underrättelsetjänster ett finger med i detta?

kaspersky vågar inte öppet gå mot de amerikanska myndigheterna. Antaganden leder dock till misstanke om att Ekvationsgruppen inte arbetat direkt med underrättelsetjänsten utan att det finns ett samarbete med utvecklarna av Stuxnet och Flame.

Enligt rapporten ska utvecklarna ha utbytt sårbarheter – så kallade zero-day gaps – som hackarna på Ekvationsgrupp används för sina attacker. Eftersom Flame och Stuxnet tilldelades NSA och CIA är det rimligt att anta att dessa organisationer också var inblandade i Equation Group-attackerna. Ett förnekande eller en offentlig presentation av situationen från underrättelsetjänsten eller hackergruppen själv är inte att vänta.